NAT в OPNsense

Следующим шагом после создания виртуальной машины является настройка SSH, с помощью которого пользователь будет получать доступ к веб-интерфейсуу OPNsence.

- Для подключения по ssh в командной строке требуется ввести следующую команду:

ssh freebsd@public_vm_public_ip- Следующим шагом требуется выполнить команду

sudo suи нажать цифру “8”.

После выполнения этих действий, файл с новым паролем будет доступен по следующему пути:

/conf/root_password С этим паролем пользователь может авторизоваться в веб интерфейсе по адресу https://публичный-ip-vm

Имя пользователя: root

Пароль: из файла

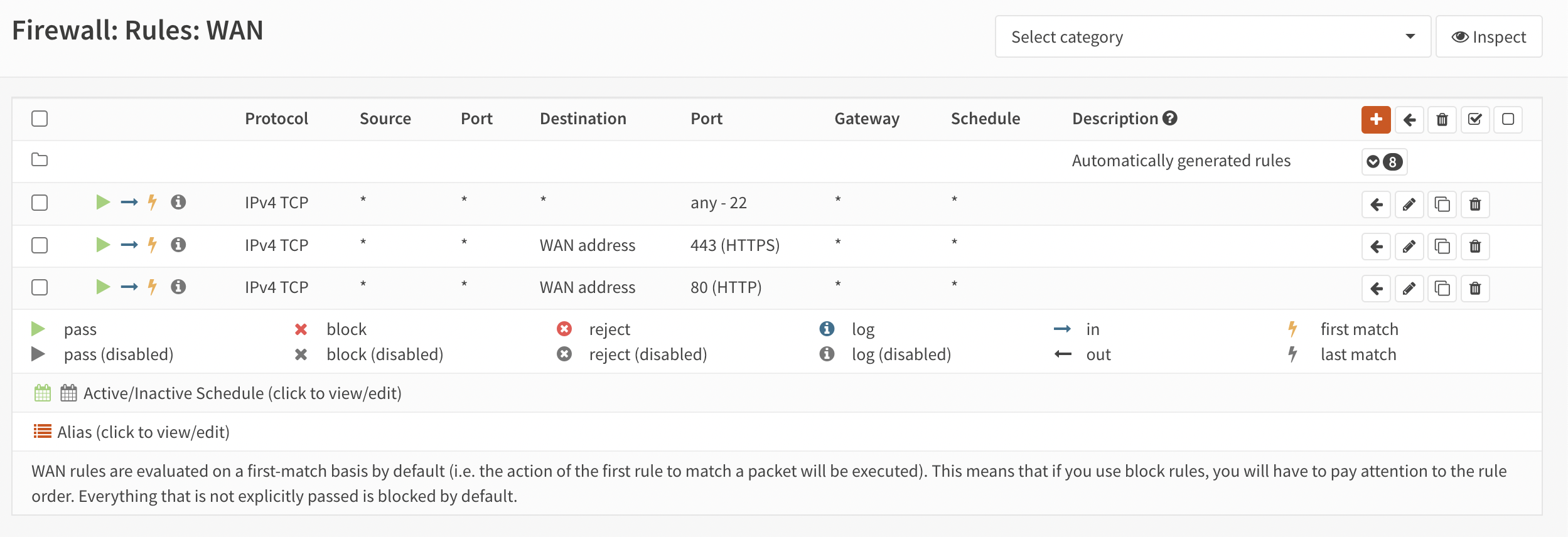

- После успешной авторизации следует приступить к базовой настройке. Однако в первую очередь необходимо добавить разрешения в firewall для http и https (Интерфейс WAN), как это показано на рисунке 1:

Рис. 1. Настройка правил firewall

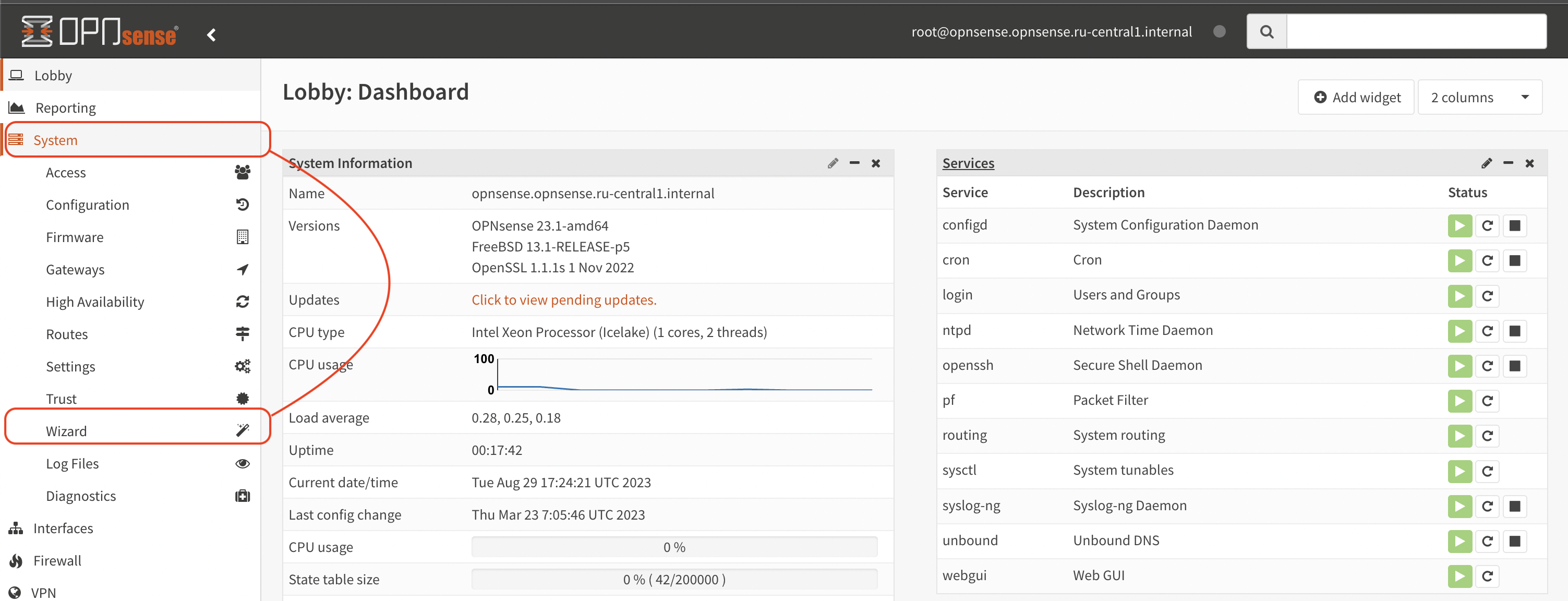

В левой панели требуется выбрать System → Wizard, как это показано на рисунке 2.

Рис. 2. Запуск менеджера первоначальной настройки

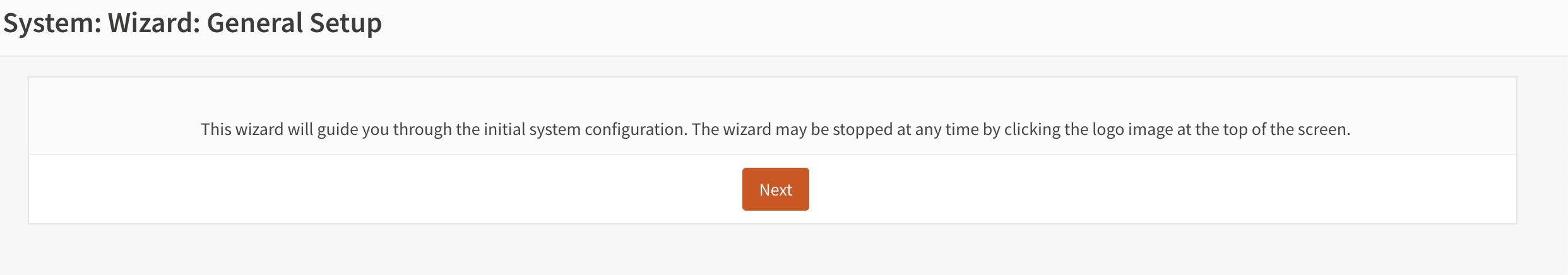

Эти действия инициируют запуск менеджера первоначальной настройки, внешний вид которого представлен на рисунке 3.

Рис. 3. Менеджер первоначальной настройки.

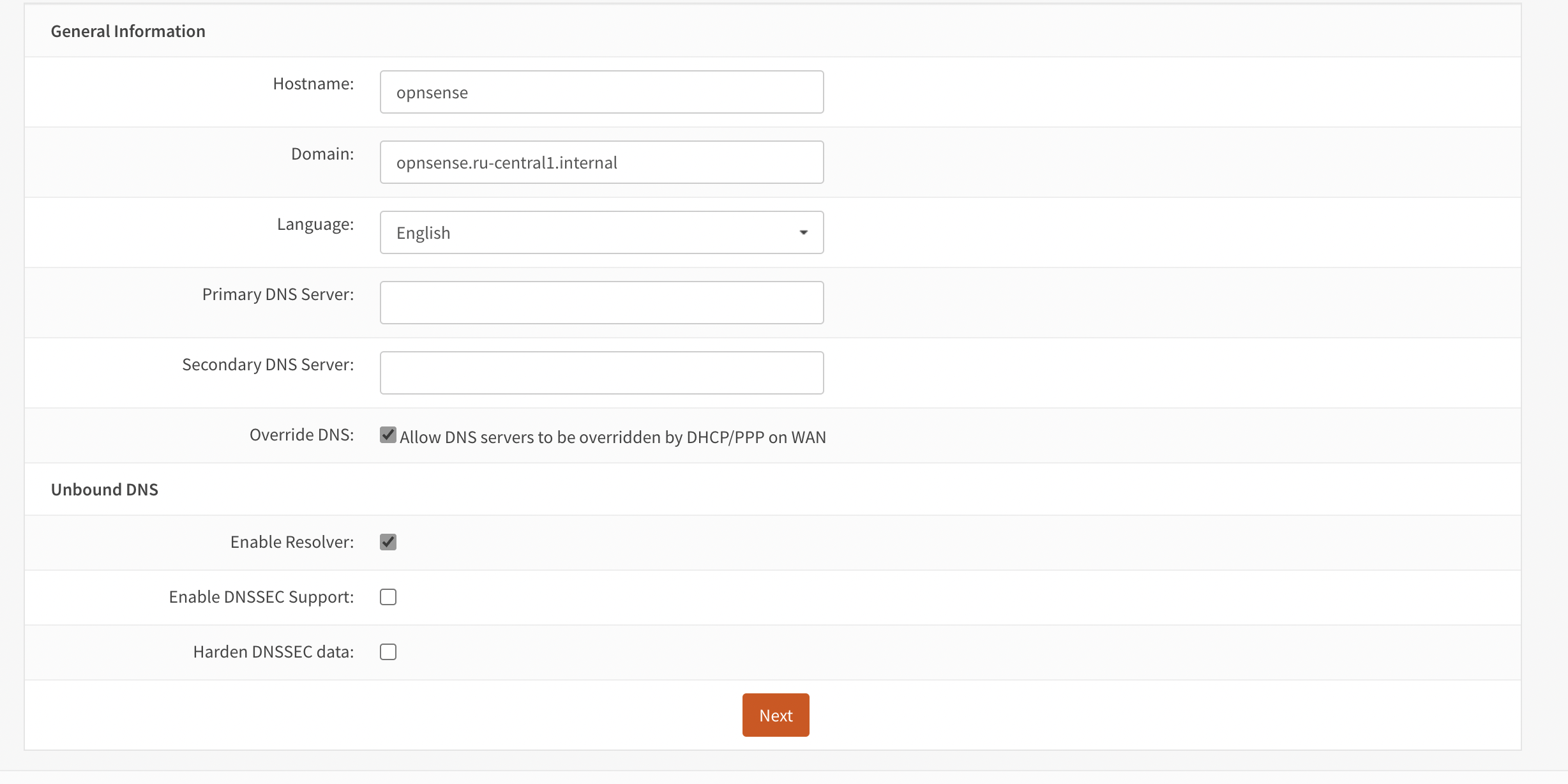

Следующим шагом требуется нажать кнопку Next и на следующем экране выставить параметры, как они представлены в Таблице 1.

| Наименование | Значение |

|---|---|

| Hostname: | Можно оставить текущее имя, так как при развертывании оно будет взято из метаданных облака и будет соответствовать имени виртуальной машины |

| Domain: | Можно оставить без изменений |

| Language: | Выбрать тот, который удобен пользователю |

| Primary DNS Server: | Первичный DNS |

| Secondary DNS Server: | Можно не заполнять |

| Override DNS: | Установить “галочку”: Allow DNS servers to be overridden by DHCP/PPP on WAN |

| WAN |

Таблица 1. Основные параметры

Остальные настройки можно оставить на усмотрение пользователя, как это представлено на рисунке 4.

Рис. 4. Основные параметры

Следующим шагом требуется нажать кнопку “Next”.

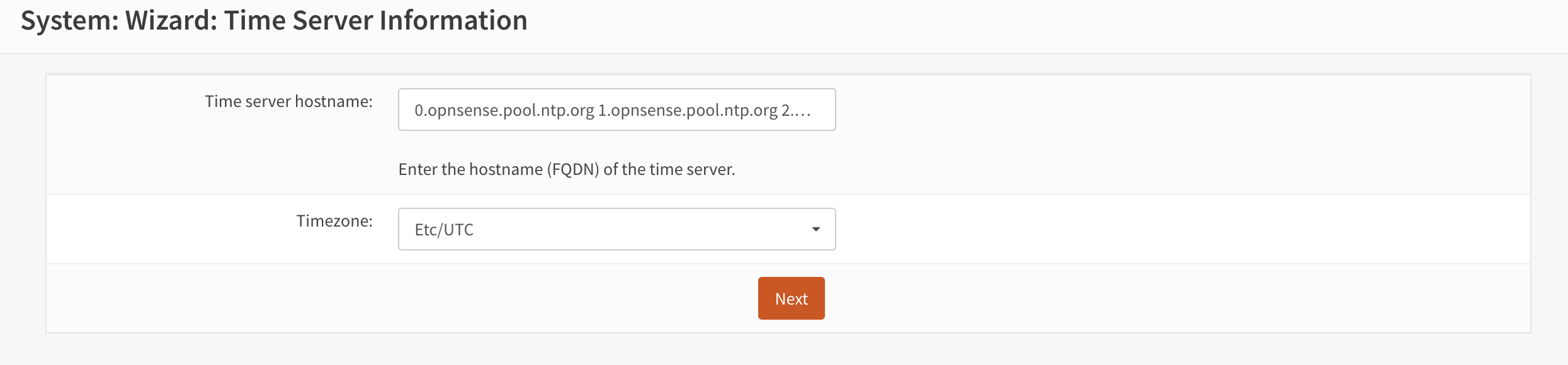

- Требуется выбрать временную зону, как это представлено на рисунке 5.

Рис. 5. Настройка временной зоны

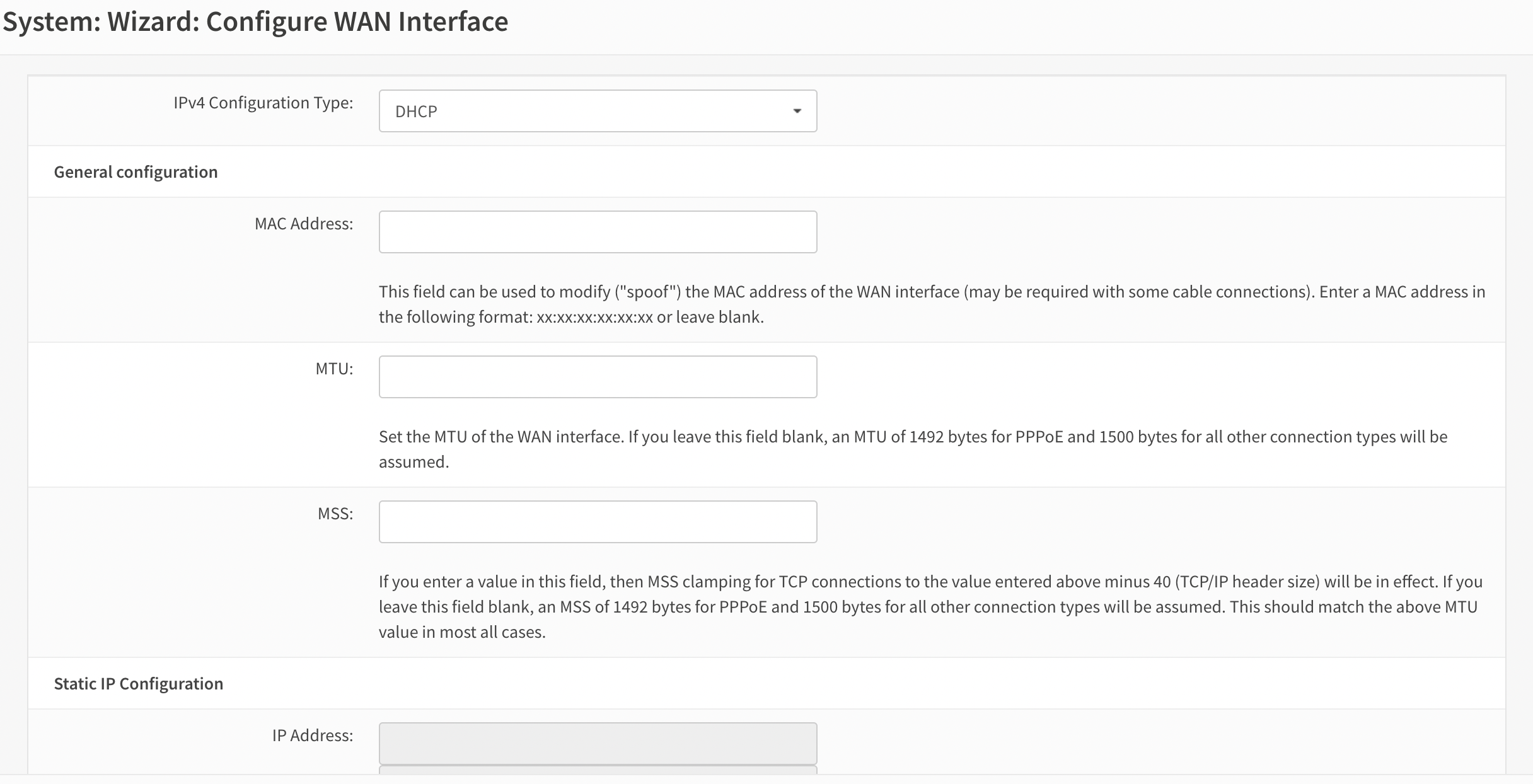

- Следующим шагом требуется настроить интерфейс WAN. В нашем конкретном примере можно оставить все параметры без изменений, так как используется DHCP и дополнительных настроек не требуется. Окно конфигурации WAN представлено на рисунке 6.

Рис. 6. Конфигурация WAN

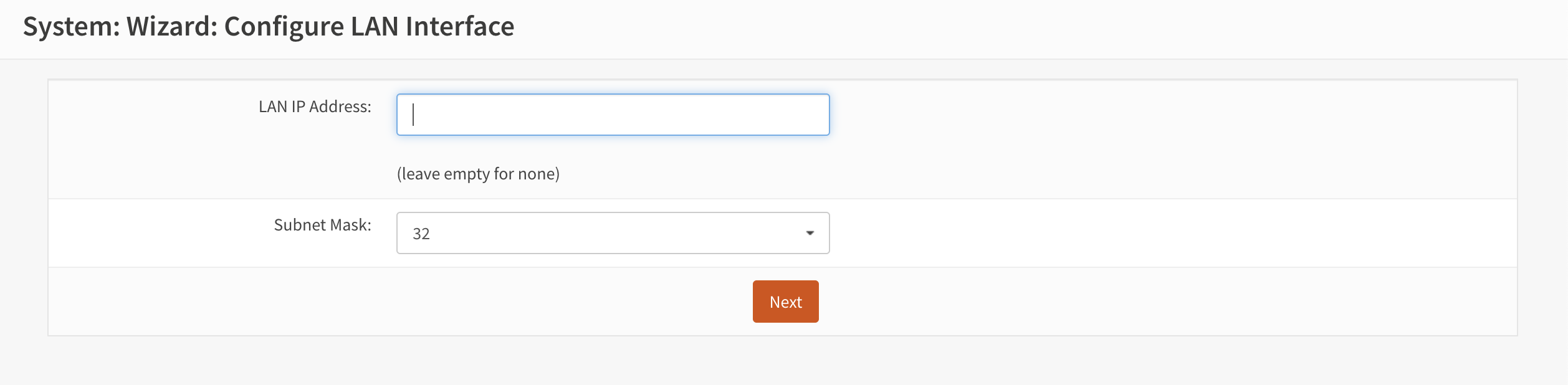

- Следующим шагом необходимо установить IP-адрес для интерфейса LAN, как это показано на рисунке 7.

Рис. 7. Конфигурация LAN

В нашем случае IP-адрес будет 10.128.0.10/24. После установки адреса требуется нажать кнопку Next.

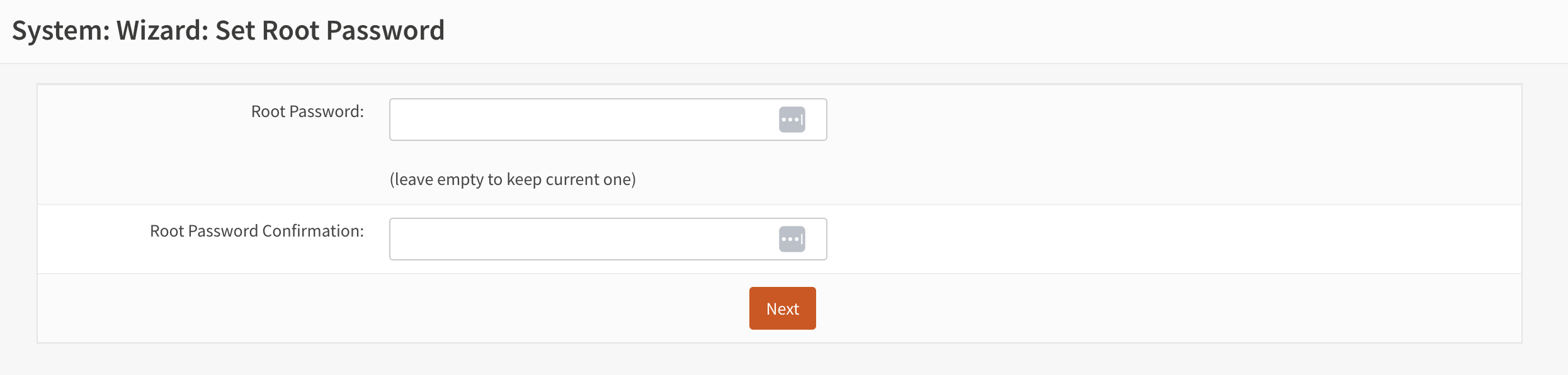

- На следующем экране при желании можно изменить пароль, как это представлено на рисунке 8.

Рис. 8. Изменение пароля root

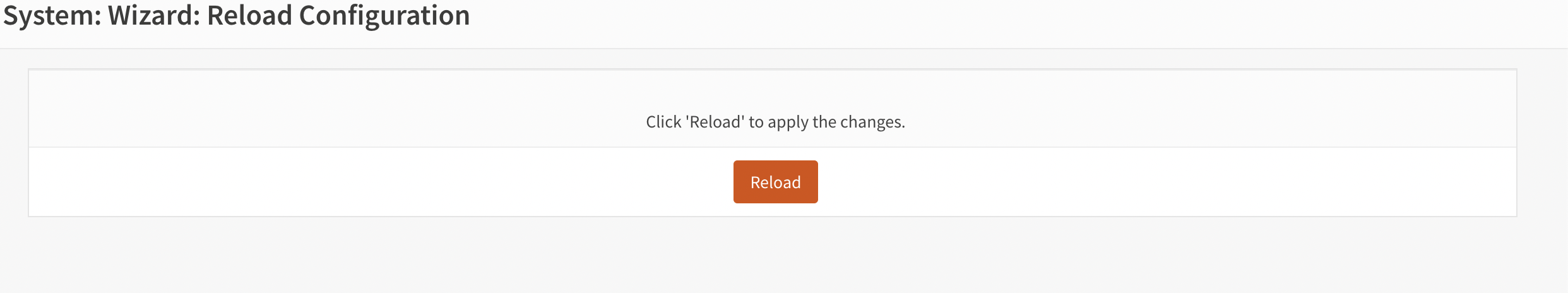

После этих действий требуется нажать кнопку “Next” и в следующем появившемся окне нажать кнопку “Reload”. Внешний вид окна представлен на рисунке 9.

Рис. 9. Перезапуск конфигурации

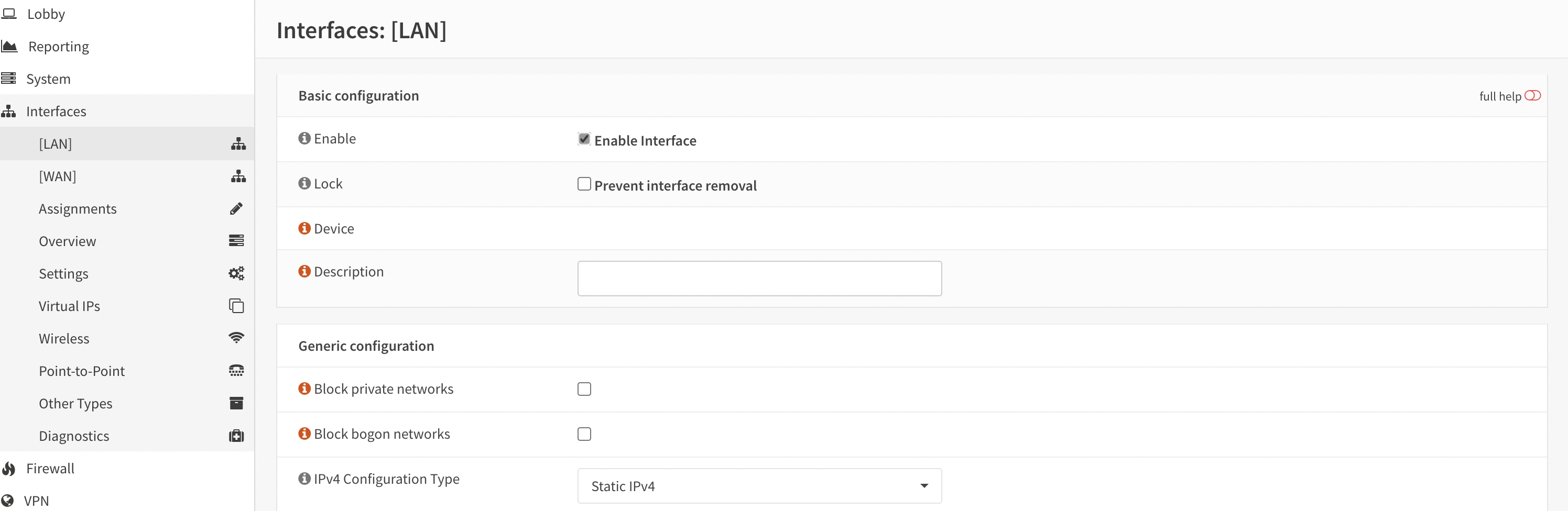

Требуется дождаться перезапуска страницы, а затем активировать интерфейс LAN, перейдя в раздел “Interfaces” и выбрав “LAN” из меню, как это показано на рисунке 10.

Рис. 10. Активация LAN-интерфейса

Требуется убедиться, что IP-адрес вашего интерфейса настроен правильно, после чего нажать кнопку “Save”.

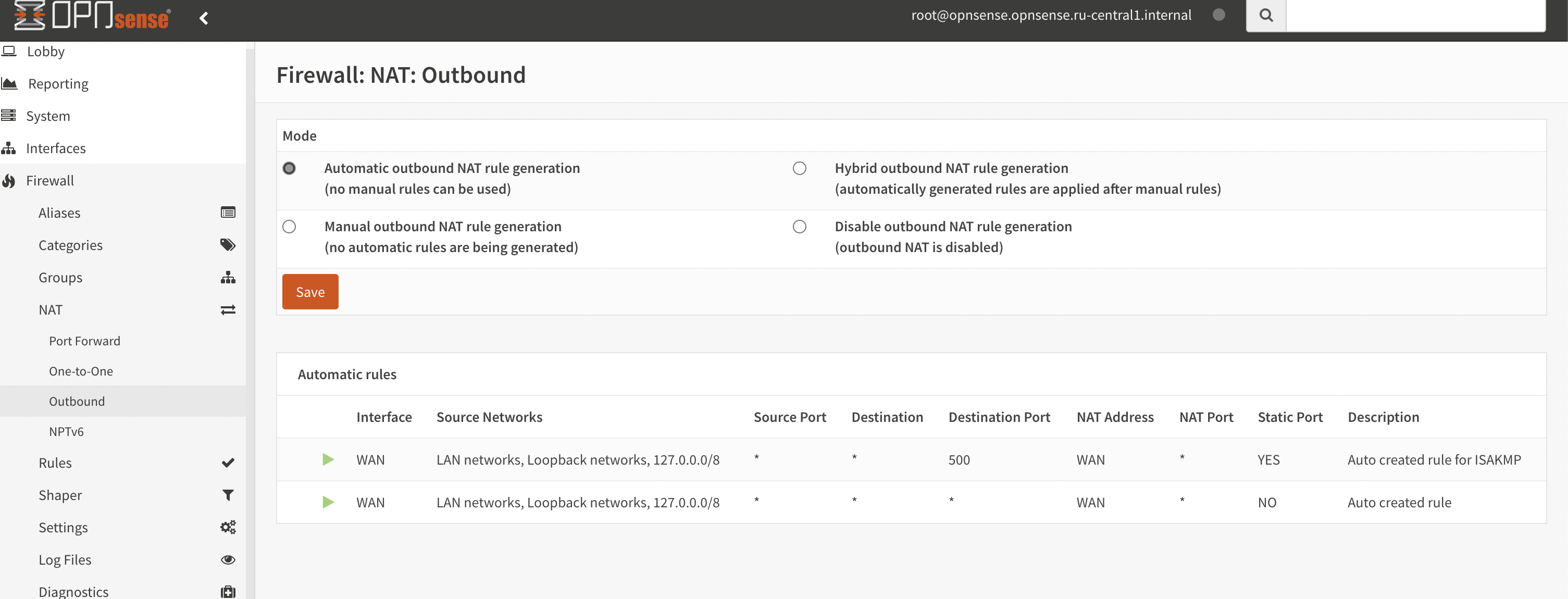

- Теперь все готово для настройки NAT Требуется перейти в раздел “Firewall”, а затем выбрать “NAT” и “Исходящий” (Outbound), как это представлено на рисунке 11.

Рис. 11. Настройка NAT

На этом этапе оставшиеся настройки можно оставить без изменений.

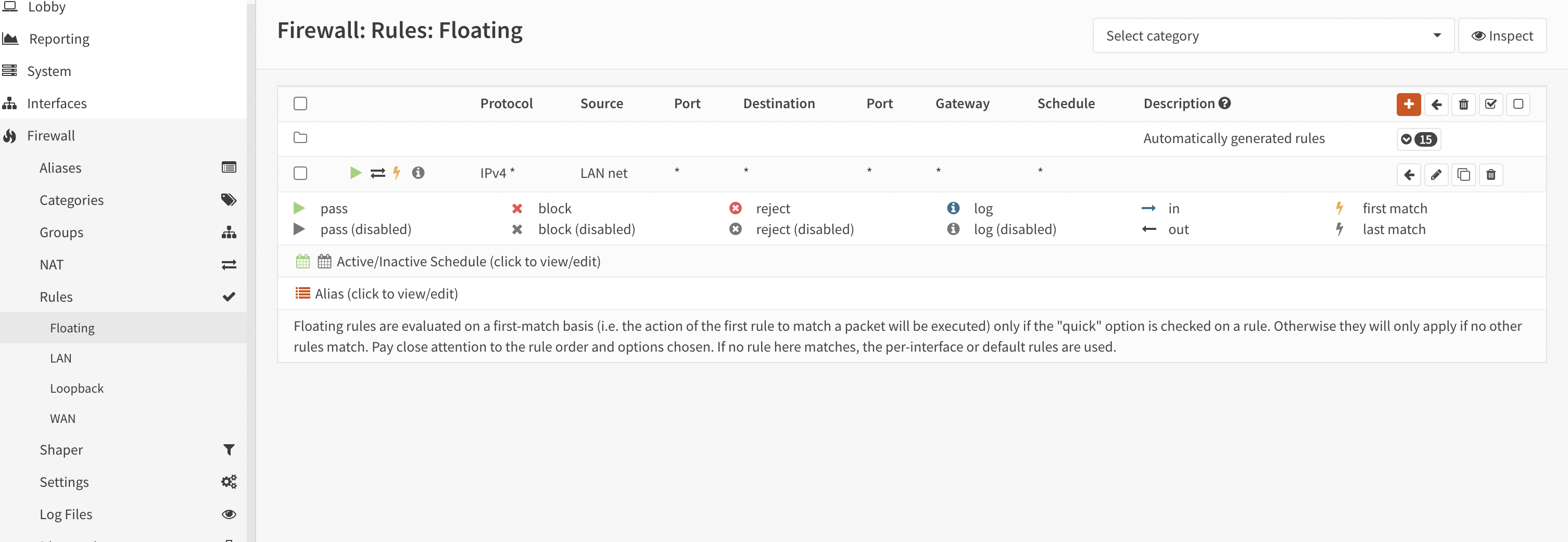

- Добавление правил Floating.

Чтобы это сделать, необходимо открыть меню “Firewall” и выбрать “Floating”, как это представлено на рисунке 12.

Рис. 12. Настройка правил Floating

После этого можно переходить к настройкам маршрутизации в облачной платформе VK Cloud.